Mã độc Remcos tiếp tục là mối đe dọa đáng chú ý khi nhóm chuyên gia An toàn thông tin HPT vừa công bố báo cáo phân tích một chiến dịch phát tán mã độc Remcos, cho phép kẻ tấn công âm thầm kiểm soát hệ thống và thu thập dữ liệu nhạy cảm trong thời gian dài. Báo cáo cho thấy các phương thức tấn công ngày càng được nâng cấp, kết hợp nhiều lớp che giấu và ngụy trang nhằm qua mặt các giải pháp bảo mật truyền thống. Xu hướng này phản ánh bức tranh an ninh mạng đang thay đổi nhanh chóng, buộc tổ chức và người dùng phải chủ động thích ứng và phòng ngừa các rủi ro ngày càng khó nhận diện.

Mã độc Remcos là gì? Mức độ nguy hiểm của mã độc điều khiển từ xa

Remcos (Remote Control and Surveillance) là một loại Remote Access Trojan (RAT) đã được sử dụng rộng rãi trong các chiến dịch tấn công mạng kể từ khoảng năm 2016. Ban đầu, Remcos được phát triển như một công cụ quản trị từ xa hợp pháp, tuy nhiên theo thời gian, nó đã bị các tác nhân đe dọa lợi dụng cho mục đích độc hại.

Trong những năm gần đây, Remcos đang quay trở lại mạnh mẽ với các chiến dịch tấn công ngày càng tinh vi, kết hợp phishing, kỹ thuật fileless và việc lạm dụng các công cụ hợp pháp của hệ điều hành để né tránh phát hiện. Với khả năng kiểm soát hoàn toàn hệ thống bị nhiễm, Remcos trở thành một mối đe dọa nghiêm trọng đối với doanh nghiệp và tổ chức.

Mức độ nguy hiểm của mã độc điều khiển từ xa

Các chiến dịch phát tán mã độc điều khiển từ xa (Remote Access Trojan – RAT) tiếp tục gia tăng cả về tần suất lẫn mức độ tinh vi. Nhiều báo cáo an ninh mạng cho thấy các tác nhân đe dọa đang đẩy mạnh việc sử dụng các công cụ hợp pháp bị lạm dụng, kết hợp với kỹ thuật fileless và obfuscation đa lớp nhằm kiểm soát hệ thống nạn nhân một cách âm thầm và bền vững. Những chiến dịch này không chỉ phục vụ mục đích giám sát, thu thập thông tin mà còn tạo tiền đề cho các hoạt động tấn công sâu hơn như di chuyển ngang (lateral movement), leo thang đặc quyền và triển khai mã độc bổ sung.

Trong quá trình giám sát và phân tích mối đe dọa, nhóm chuyên gia An toàn thông tin HPT ghi nhận sự quay trở lại của Remcos (một dòng thuộc RAT) vốn là công cụ điều khiển từ xa hợp pháp, nhưng đã bị các nhóm tấn công mạng lợi dụng trong nhiều năm qua. Gần đây, mã độc này tiếp tục được nâng cấp, kết hợp kỹ thuật lừa đảo, thực thi không lưu file và lạm dụng các công cụ sẵn có của hệ điều hành để xâm nhập và kiểm soát hệ thống của nạn nhân.

Phân tích từ các chuyên gia HPT cho thấy, điểm khởi đầu của chiến dịch Remcos là các email lừa đảo, thường giả dạng hóa đơn tài chính, tài liệu nhân sự hoặc thông tin vận chuyển; đi kèm là các tệp đính kèm độc hại dưới nhiều định dạng phổ biến như: file Word/Excel chứa macro, file nén ZIP, file shortcut (LNK), file RTF khai thác lỗ hổng. Khi người dùng mở file đính kèm độc hại, hệ thống sẽ tự động kích hoạt chuỗi lây nhiễm phía sau. Cụ thể, file .hta sẽ gọi tiến trình mshta.exe để thực thi script, từ đó giải mã và khởi chạy lệnh PowerShell. Lệnh này tiếp tục tải các thành phần mã độc từ máy chủ bên ngoài, mở đường cho các giai đoạn tấn công tiếp theo.

Kỹ thuật ngụy trang của mã độc trong file ảnh và phương thức tấn công tinh vi của Remcos

Một trong những kỹ thuật nổi bật được các chuyên gia HPT ghi nhận là việc mã độc được ngụy trang trong các tệp hình ảnh (.png) nhằm né tránh phát hiện. Thực chất, đây không phải là ảnh thông thường mà chứa payload đã được mã hóa. Sau khi được tải xuống, mã độc sẽ âm thầm trích xuất dữ liệu ẩn, tiến hành giải mã qua nhiều lớp kỹ thuật và thực thi trực tiếp trong bộ nhớ. Việc không ghi dữ liệu xuống ổ đĩa giúp mã độc vượt qua các cơ chế kiểm tra dựa trên chữ ký truyền thống.

Hình ảnh mô tả payload được ẩn giấu trong tệp tin hình ảnh

Theo phân tích từ HPT, sau khi giải mã, payload sẽ được nạp vào bộ nhớ dưới dạng thành phần .NET và thực thi thông qua cơ chế reflection. Ở giai đoạn cuối, Remcos Agent được triển khai đầy đủ, cho phép kẻ tấn công theo dõi hoạt động người dùng, đánh cắp dữ liệu, điều khiển hệ thống từ xa và duy trì quyền truy cập lâu dài.

Bên cạnh đó, mã độc còn có khả năng tự thiết lập cơ chế khởi động lại, né tránh môi trường phân tích (sandbox) và sử dụng hạ tầng tên miền động để duy trì kết nối điều khiển (C&C), qua đó gia tăng đáng kể khả năng ẩn mình và kéo dài thời gian tồn tại trong hệ thống.

Dấu hiệu nhận biết mã độc Remcos và rủi ro tiềm ẩn

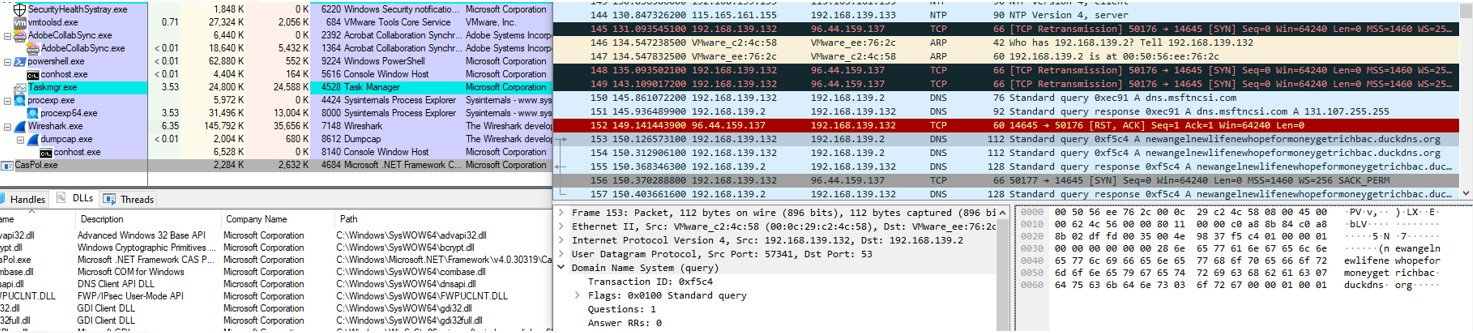

Trong quá trình tái hiện tấn công, HPT ghi nhận một số dấu hiệu đáng chú ý như sự xuất hiện của tiến trình Caspol.exe và các kết nối bất thường tới hạ tầng điều khiển từ xa. Tuy nhiên, với kỹ thuật fileless và obfuscation nhiều lớp, phần lớn hoạt động của mã độc diễn ra âm thầm, khiến người dùng khó nhận biết bằng các dấu hiệu thông thường.

Tiến trình Caspol.exe và truy vấn DNSKhuyến nghị bảo mật từ chuyên gia HPT

Trước xu hướng tấn công mạng ngày càng tinh vi, các chuyên gia An toàn thông tin HPT khuyến nghị tổ chức và người dùng cần chủ động tăng cường các biện pháp bảo vệ hệ thống.

- Nâng cao nhận thức bảo mật

- Giám sát chặt chẽ hành vi script (HTA, PowerShell, mshta.exe)

- Phát hiện bất thường lưu lượng mạng và truy vấn DNS động

- Sử dụng sandbox kết hợp EDR/XDR có khả năng phân tích memory injection và steganography

- Áp dụng nguyên tắc zero-trust và hạn chế thực thi macro/script không tin cậy

Giải pháp phòng thủ toàn diện từ HPT

Để chủ động bảo vệ doanh nghiệp trước các mối đe dọa ngày càng tinh vi, HPT cung cấp các giải pháp và dịch vụ an toàn thông tin chuyên biệt:

-

Dịch vụ Tư vấn bảo mật: Xây dựng quy trình sao lưu (backup) theo chuẩn 3-2-1 và diễn tập phục hồi, đảm bảo dữ liệu luôn an toàn và sẵn sàng.

- Dịch vụ Đánh giá và đào tạo nhận thức người dùng (Email Phishing): Củng cố "bức tường lửa con người”, lớp phòng thủ quan trọng nhất của doanh nghiệp.

HPT cam kết mang lại sự an tâm tuyệt đối trong kỷ nguyên số