1.Ransomware là gì?

Ransomware là một loại phần mềm độc hại hoặc tấn công bằng phần mềm độc hại mà tội phạm mạng sử dụng để mã hóa dữ liệu của nạn nhân, khiến dữ liệu của nạn nhân không thể truy cập được cho đến khi nhận được khoản thanh toán tiền chuộc.

Khi ransomware lây nhiễm vào hệ thống, nó sẽ mã hóa dữ liệu của người dùng. Để giải mã dữ liệu, người dùng cần có khóa giải mã. Khóa giải mã thường được giữ bởi tin tặc, những người yêu cầu tiền chuộc để đổi lấy khóa. Một cuộc tấn công bằng ransomware có thể nhắm mục tiêu vào cả người dùng cá nhân và doanh nghiệp.

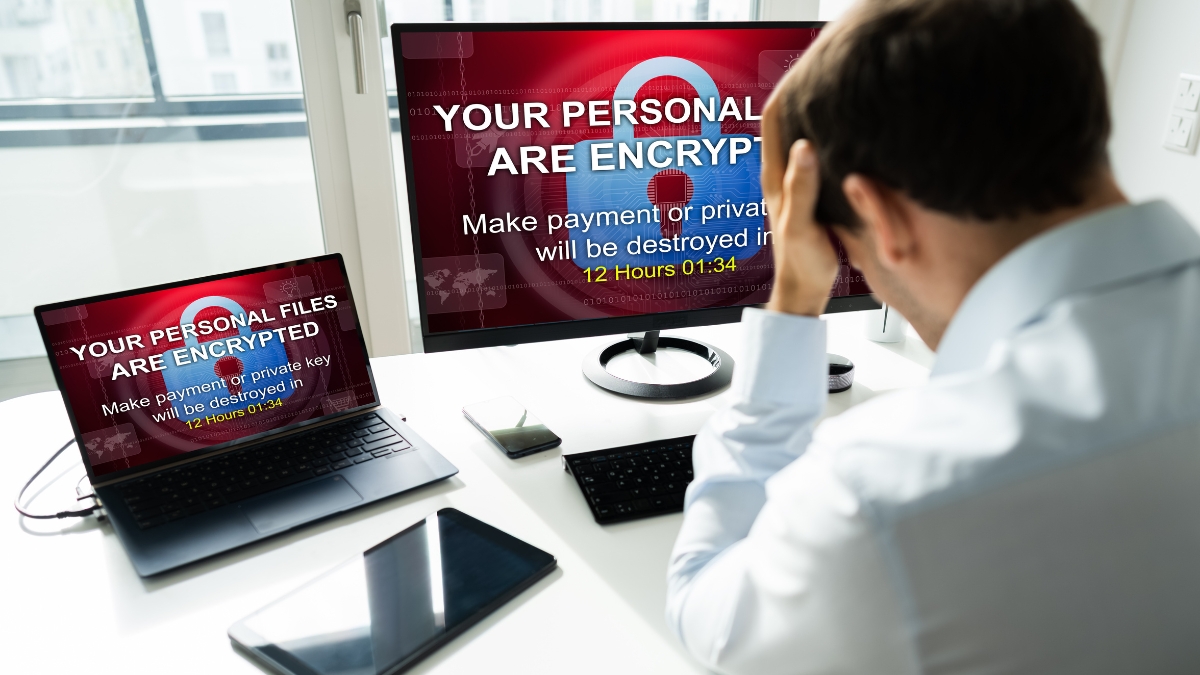

Ransomware tấn công vào hệ thống của nạn nhân và gửi các thông báo đòi tiền chuộc

Ransomware tấn công vào hệ thống của nạn nhân và gửi các thông báo đòi tiền chuộc2. Ransomware hoạt động như thế nào?

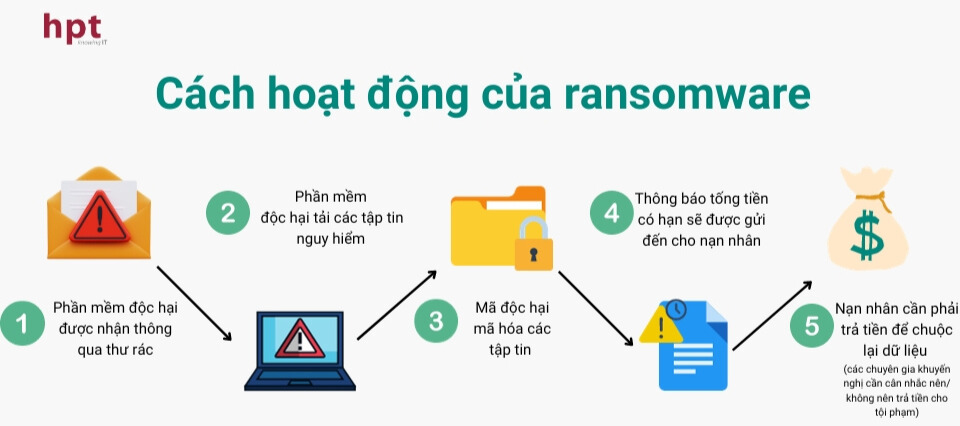

Ransomware thường lây nhiễm vào hệ thống thông qua email lừa đảo, các trang web độc hại hoặc các thiết bị lưu trữ di động bị nhiễm. Các cuộc tấn công ransomware thường là kết quả của sự tham gia từ nhiều vectơ, chẳng hạn như các âm mưu kỹ thuật xã hội, tấn công watering hole, email lừa đảo, chiếm quyền kiểm soát máy chủ thông qua giao thức máy tính từ xa, mạng quảng cáo độc hại và các lỗ hổng phần mềm chưa được vá.

Thông thường, nạn nhân đưa ransomware vào thiết bị của chính họ bằng cách nhấp vào một liên kết vô hại nhưng độc hại và sau khi bị nhiễm, ransomware ngay lập tức bắt đầu xác định và mã hóa các tệp mục tiêu, có khả năng phát tán hoặc truyền qua mạng để mở rộng phạm vi và cuối cùng dẫn đến hậu quả nghiêm trọng.

Ransomware nhằm mục đích từ chối quyền truy cập vào dữ liệu và tệp để đổi lấy quyền truy cập được khôi phục với một mức phí—tất cả đều có thể thực hiện được nhờ công nghệ mã hóa. Ransomware quản lý để truy cập vào một máy tính có danh sách các phần mở rộng tệp tích hợp, sau đó kiểm tra các loại tệp khi nó hoạt động trong hệ thống. Nếu danh sách tiện ích mở rộng và tệp trùng khớp, phần mềm ransomware sẽ thay thế tệp gốc bằng phiên bản được mã hóa và xóa sạch mọi bản ghi gốc khỏi hệ thống.

Cách ransomware tấn công dữ liệu người dùng

Cách ransomware tấn công dữ liệu người dùng3. Các loại ransomware

- Ransomware mã hóa (Crypto Ransomware): Đây là dạng phổ biến nhất, mã hóa dữ liệu quan trọng và đòi tiền chuộc để giải mã. Tấn công này có thể gây tổn thất lớn nếu không có sao lưu dữ liệu.

- Ransomware khóa màn hình (Locker Ransomware): Chủ yếu khóa màn hình người dùng và yêu cầu tiền chuộc để mở khóa. Mặc dù không mã hóa dữ liệu, nhưng khả năng sử dụng máy tính là bị ngắt kết nối hoàn toàn.

- Scareware: Tạo ra thông báo giả mạo về sự cố máy tính để người dùng tải về phần mềm độc hại. Đây thực sự là hình thức xâm nhập từ "bên trong".

- Malvertising: Sử dụng quảng cáo trực tuyến để cài đặt mã độc hại lên máy tính mà không báo trước cho người dùng.

- Ransomware do con người vận hành: Đây là một xu hướng mới, tấn công vào các tổ chức thông qua việc xâm nhập và triển khai ransomware trên mạng doanh nghiệp. Đây thường là các cuộc tấn công mục tiêu có sự chuẩn bị và lên kế hoạch cẩn thận.

- Ransomware as a Service: Cung cấp cho kẻ tấn công một "dịch vụ" ransomware, tạo điều kiện thuận lợi để thực hiện cuộc tấn công mà không cần kỹ thuật sâu.

4. Một số cuộc tấn công ransomware đáng chú ý

- DarkSide: đây là cuộc tấn công đáng chú ý nhất, gây ra hỗn loạn trong chuỗi cung ứng năng lượng của Hoa Kỳ và buộc Colonial Pipeline phải trả 4,4 triệu đô la tiền chuộc.

- EvilCorp/CryptoLocker - Cuộc Tấn Công vào CNA Insurance: Gây thiệt hại nặng nề cho CNA Insurance khi mã hóa hơn 15,000 thiết bị, bao gồm cả máy tính của nhân viên làm việc từ xa.

- REvil/Sodinokibi - Cuộc Tấn Công vào Quanta, JBS Foods và Kaseya: Yêu cầu tiền chuộc lớn, gây ra hậu quả lớn cho các công ty lớn và cả ngành công nghiệp thực phẩm.

5. Cách chống lại ransomware và ngăn nó lây lan

- Sử dụng công cụ bảo vệ dựa trên đám mây: Sao lưu dựa trên đám mây để bảo vệ dữ liệu và khôi phục nhanh chóng khi cần thiết.

- Đào tạo nhân viên về an toàn thông tin: Đào tạo nhân viên về những phương pháp phòng ngừa ransomware, nhấn mạnh vào việc phân biệt email độc hại.

- Cập nhật hệ thống định kỳ: Cập nhật phần mềm và hệ thống thường xuyên để ngăn chặn lỗ hổng bảo mật.

- Sử dụng email an toàn: Sử dụng giải pháp email an toàn để ngăn chặn các tập tin độc hại được gửi đến qua email.

- Sao lưu dữ liệu ngoại tuyến: Đảm bảo có sao lưu dữ liệu không kết nối mạng để bảo vệ khỏi ransomware.

- Thực hiện chương trình bảo mật danh tính mạnh mẽ: Sử dụng các biện pháp bảo mật danh tính để tăng cường khả năng chống lại ransomware.

6. Phải làm gì khi bị tấn công ransomware?

- Xác định hệ thống bị nhiễm: Tìm kiếm và cô lập các thiết bị bị tấn công để ngăn chặn sự lan truyền.

- Ngăn chặn sự lây lan: Ngắt kết nối mạng và các thiết bị bị nhiễm ngay lập tức để ngăn chặn sự lây lan.

- Đánh giá tổn thất: Xác định thiệt hại gây ra và mức độ ảnh hưởng lên hệ thống và dữ liệu.

- Kiểm tra sao lưu: Khôi phục dữ liệu từ sao lưu đã tạo trước khi bị tấn công.

- Báo cáo tấn công: Báo cáo cuộc tấn công để có hỗ trợ và quản lý hậu tấn công tốt hơn.

7. Giải pháp phòng chống ransomware từ Yubico

Yubico cung cấp giải pháp phòng chống ransomware thông qua việc sử dụng YubiKey - thiết bị xác thực không mật khẩu. Ransomware là loại phần mềm độc hại thường mã hóa dữ liệu của hệ thống và yêu cầu tiền chuộc để giải mã. Sự kết hợp giữa YubiKey và việc xây dựng hệ thống xác thực mạnh mẽ là một cách hiệu quả để đối phó với loại tấn công này.

Mật khẩu được sử dụng lại, mật khẩu yếu, SMS, OTP hoặc các giải pháp xác thực đa yếu tố dựa trên ứng dụng thường được xem là nguyên nhân gốc - hoặc ít nhất là nguyên nhân kháng định - cho các cuộc tấn công ransomware. Các giải pháp chống phishing mạnh mẽ như xác thực dựa trên phần cứng được cung cấp bởi YubiKey, có thể giúp tổ chức tránh việc sử dụng phương thức xác thực dễ bị lừa đảo cho bất kỳ tài khoản nào.

Việc bảo vệ tốt nhất trước ransomware bắt đầu từ các giao thức chống phishing hiện đại như FIDO2/WebAuthn và FIDO U2F. YubiKey không chỉ hỗ trợ các giao thức xác thực mới mà còn tương thích với các hình thức xác thực cũ như One Time Passwords (OTP), điều này giúp tổ chức dễ dàng chuyển đổi và sử dụng YubiKey mà không cần phải thay đổi hoàn toàn cơ sở hạ tầng hiện tại.

HPT với gần 30 năm kinh nghiệm trong lĩnh vực CNTT, HPT hiện là đối tác chính thức của Yubico tại Việt Nam, cung cấp các sản phẩm YubiKey chính hãng. Đây là một phương thức xác thực mạnh mẽ, giúp tăng cường bảo mật và giảm thiểu rủi ro bị tấn công và lây lan ransomware. Sự kết hợp giữa giải pháp xác thực mạnh mẽ YubiKey và kinh nghiệm, năng lực triển khai của HPT hứa hẹn mang lại sự an toàn và tin cậy cho các tổ chức trong việc ngăn chặn và phòng tránh các cuộc tấn công độc hại này.

HPT - đối tác chính thức của Yubico tại Việt Nam, cung cấp các dòng sản phẩm YubiKey chính hãng

HPT - đối tác chính thức của Yubico tại Việt Nam, cung cấp các dòng sản phẩm YubiKey chính hãng

Nguồn: Trích dẫn từ thông tin của đối tác Yubico

>> Xem chi tiết về Giải pháp Xác thực không mật khẩu YubiKey tại đây

HPT là đối tác hàng đầu cung cấp các sản phẩm YubiKey, liên hệ với HPT ngayđể được tư vấn từ chuyên gia

Thông tin liên hệ:

Email: [email protected]

Điện thoại: 028 38 266 206